Jak używać grup bezpieczeństwa w Horizon na NSIS Cloud

Grupy bezpieczeństwa w OpenStack są używane do filtrowania ruchu internetowego przychodzącego do i z twoich maszyn wirtualnych. Składają się one z reguł bezpieczeństwa i mogą być dołączane do twoich maszyn wirtualnych podczas, jak i po utworzeniu.

Domyślnie, każda instancja ma regułę, która blokuje cały przychodzący ruch internetowy i pozwala na cały wychodzący ruch. Aby zmodyfikować te ustawienia, możesz zastosować inne grupy bezpieczeństwa do niej.

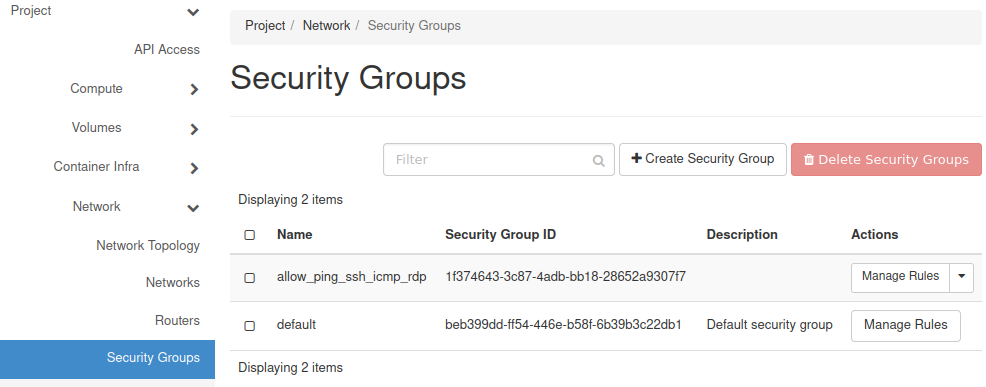

Wyświetlanie grup bezpieczeństwa

Aby sprawdzić bieżące grupy bezpieczeństwa, postępuj zgodnie z poniższymi krokami:

Zaloguj się do swojego konta NSIS Cloud: https://horizon.cloudferro.com/.

W panelu po lewej stronie wybierz Network i następnie Security Groups.

Zobaczysz listę twoich grup bezpieczeństwa. Poniższe grupy powinny zawsze być obecne:

default, która blokuje cały przychodzący ruch i pozwala na cały wychodzący ruch.

allow_ping_ssh_rdp, która pozwala na przychodzące połączenia ping, SSH (port 22) i RDP (port 3389). Ta grupa nie jest dołączana do twoich maszyn wirtualnych domyślnie.

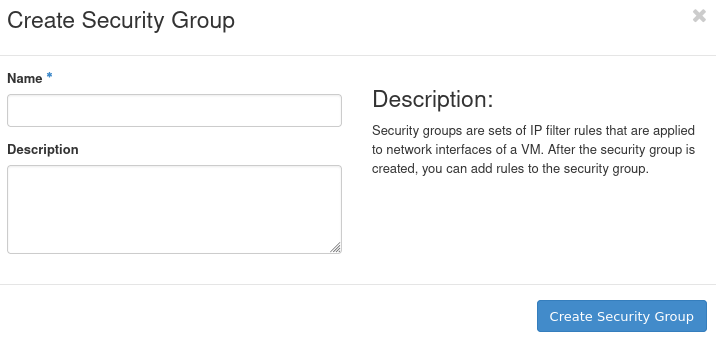

Tworzenie nowej grupy bezpieczeństwa

Aby utworzyć nową grupę bezpieczeństwa, postępuj zgodnie z poniższymi krokami:

Kliknij przycisk Create Security Group.

Pojawi się następujące okno:

Nadaj swojej grupie bezpieczeństwa rozpoznawalną nazwę w polu tekstowym Name. Opcjonalnie, możesz również podać opis grupy w polu tekstowym Description.

Potwierdź swoje wybory, klikając przycisk Create Security Group.

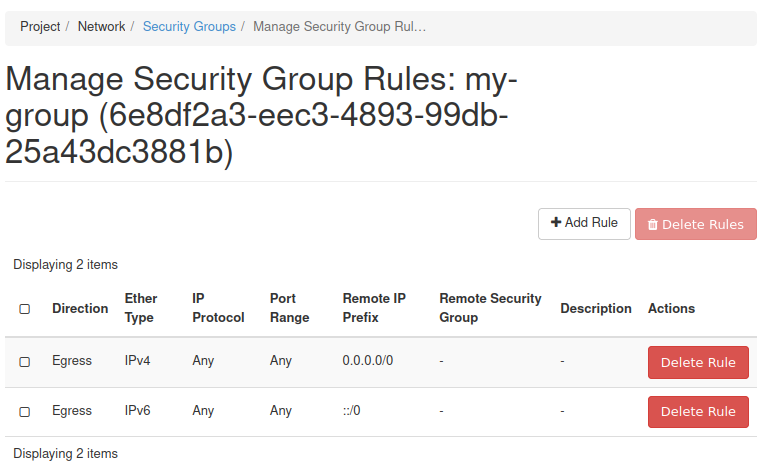

Powinieneś teraz zostać przeniesiony do ekranu, który pozwala na modyfikację reguł bezpieczeństwa tej grupy - w naszym przypadku grupa nazywa się my-group:

Informacja

Jeśli chcesz uzyskać dostęp do tego ekranu później, możesz kliknąć przycisk Manage Rules obok swojej grupy bezpieczeństwa w ekranie Security Groups.

Domyślnie, twoja nowa grupa bezpieczeństwa powinna zawierać dwie reguły widoczne na zrzucie ekranu powyżej - pierwsza reguła pozwala na cały wychodzący ruch na IPv4, a druga reguła pozwala na cały wychodzący ruch na IPv6.

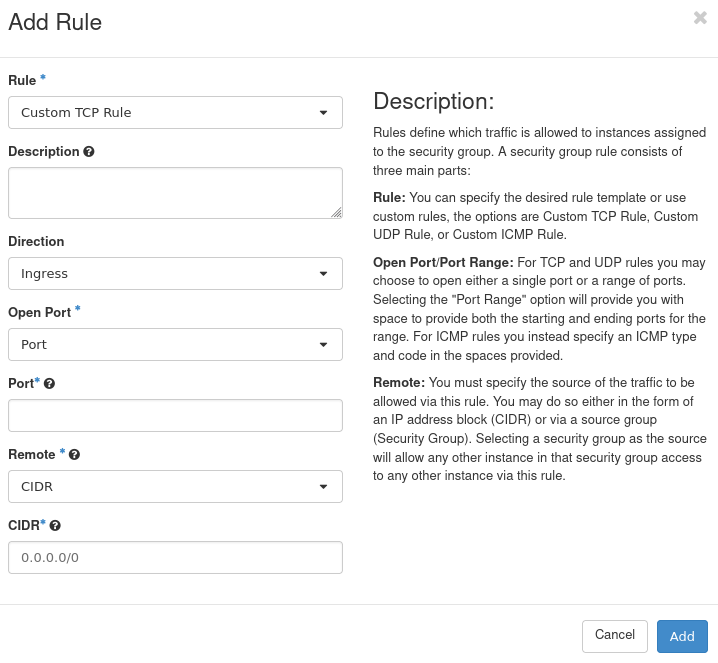

Dodawanie reguł bezpieczeństwa do grupy bezpieczeństwa

W ekranie Manage Security Rules, który wyświetliłeś w poprzednim kroku, kliknij przycisk Add Rule.

Pojawi się następujący formularz. W nim możesz zdefiniować regułę bezpieczeństwa:

Lista rozwijana Rule pozwala wybrać typ reguły. Te typy, wraz z dostępnymi opcjami dla nich, są wyjaśnione poniżej. Po zakończeniu, kliknij Add, aby dokończyć tworzenie reguły.

Custom TCP Rule

Ten typ reguły pozwala utworzyć customową regułę dla protokołu TCP. Ten protokół jest powszechnie używany, między innymi, do interakcji z witrynami internetowymi.

Możesz opcjonalnie podać opis tej reguły w polu tekstowym Description.

Lista rozwijana Direction pozwala wybrać, czy ta reguła powinna dotyczyć ruchu przychodzącego (Ingress) czy wychodzącego (Egress).

Lista rozwijana Port ma następujące opcje:

Jeśli wybierzesz Port, otrzymasz pole tekstowe Port, w którym możesz wprowadzić jeden port, dla którego ta reguła będzie miała zastosowanie.

Jeśli wybierzesz Port Range, będziesz mógł wprowadzić pierwszy port w zakresie w polu tekstowym From Port i ostatni port w zakresie w polu tekstowym To Port.

Jeśli wybierzesz All ports, ta reguła będzie miała zastosowanie do wszystkich portów.

Lista rozwijana Remote ma następujące opcje:

Jeśli wybierzesz CIDR, otrzymasz pole tekstowe CIDR, które pozwala wprowadzić blok adresów IP, dla którego ta reguła będzie miała zastosowanie, używając notacji CIDR, na przykład: 64.225.135.119/32. Ten przykład oznacza, że tylko adres IP 64.225.135.119 jest uwzględniony w tej regule. Jeśli ta notacja byłaby następująca: 64.225.135.119/8, wtedy ta reguła miałaby zastosowanie do wszystkich adresów IP, które mają pierwszą cyfrę 64.

Jeśli wybierzesz Security Group, otrzymasz listę rozwijaną Security Group - maszyny, które są w tej grupie bezpieczeństwa, będą mogły uzyskać dostęp do twojej maszyny wirtualnej. Otrzymasz również listę rozwijaną Ether Type, z której możesz wybrać IPv4 lub IPv6. Powinieneś prawie zawsze używać IPv4 dla operacji sieciowych (poza kilkoma rzadkimi przypadkami, w których wiesz, że potrzebny jest IPv6).

Custom UDP Rule

Ten typ reguły ma te same opcje co Custom TCP Rule, ale dotyczy protokołu UDP. Jest to protokół podobny do TCP, ale główną różnicą jest to, że nie zapewnia kontroli sesji.

Custom ICMP rule

Ten typ reguły jest używany do ICMP. Ten protokół jest używany, między innymi, do traceroute i ping. Ma te same opcje co Custom TCP Rule, ale zamiast portów, używa typów ICMP (które powinny być wprowadzone w polu tekstowym Type) i kodów ICMP (które powinny być wprowadzone w polu tekstowym Code).

Other Protocol

Ta opcja jest dla protokołów, takich jak na przykład SIP (protokół używany do telefonii internetowej).

All ICMP, All TCP, All UDP

Te opcje dotyczą wszystkich portów ICMP, TCP i UDP, odpowiednio.

Inne opcje

Lista rozwijana Rule zawiera również szablony dla powszechnie używanych usług, takich jak DNS (Domain Name Services), HTTP (Hypertext Transfer Protocol) lub SMTP (Simple Mail Transfer Protocol). Jeśli wybierzesz jedną z nich, musisz jedynie podać informacje o Remote - CIDR lub Security Group. Wyjaśnienie tych opcji jest w sekcji Custom TCP Rule.

Dodawanie grupy bezpieczeństwa do maszyny wirtualnej

Możesz zastosować swoją grupę bezpieczeństwa do maszyny wirtualnej podczas jej tworzenia lub po jej utworzeniu.

Podczas tworzenia

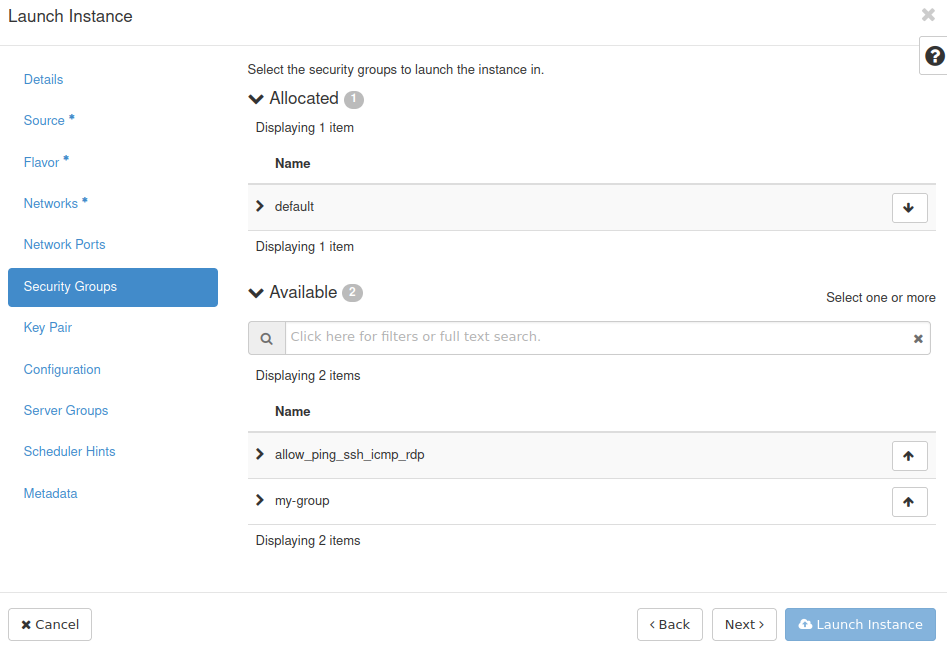

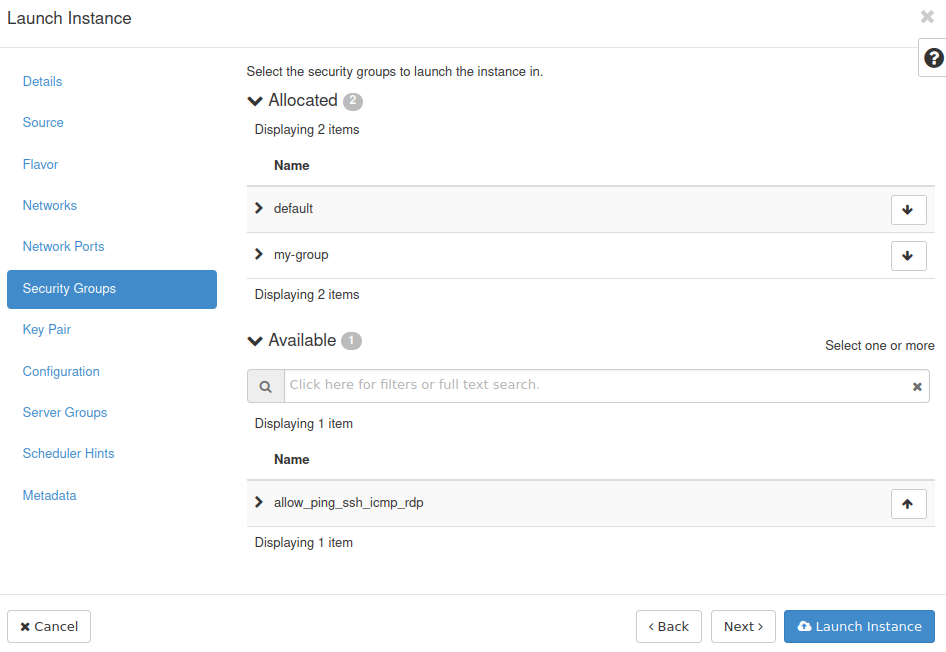

Podczas procesu tworzenia maszyny wirtualnej możesz dodać grupy bezpieczeństwa do niej. To następuje podczas kroku Security Groups:

Możesz dodać grupy bezpieczeństwa do maszyny wirtualnej, używając przycisku ↑ i usunąć je, używając przycisku ↓ - tak jak w krokach Source lub Network. W tym przypadku dodaliśmy grupę my-group do maszyny wirtualnej:

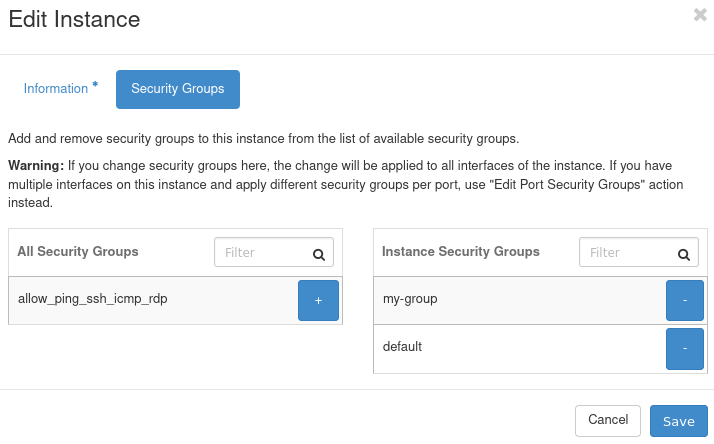

Po utworzeniu

Przejdź do Compute > Instances. Kliknij menu rozwijane w wierszu zawierającym informacje o maszynie wirtualnej, do której chcesz zastosować swoją regułę (kolumna Actions). Wybierz Edit Security Groups. Powinieneś zobaczyć okno podobne do tego:

W sekcji po lewej stronie zobaczysz dostępne grupy bezpieczeństwa, a w sekcji po prawej stronie zobaczysz grupy bezpieczeństwa już dołączone do twojej maszyny wirtualnej. Aby zastosować grupę bezpieczeństwa do maszyny wirtualnej, kliknij przycisk + obok tej grupy, a aby ją usunąć, kliknij przycisk -.