Uwierzytelnianie dwuskładnikowe w witrynie NSIS za pomocą aplikacji mobilnej

Tradycyjnie najbardziej podstawowym sposobem wdrożenia zabezpieczeń online było uwierzytelnianie użytkowników i firm za pomocą pary nazw użytkowników/haseł. Większość nazw użytkowników to adresy e-mail, a jeśli adres e-mail zostanie przejęty, złośliwy podmiot prawdopodobnie może również poznać twoje hasło. To, co kiedyś było wystarczająco bezpieczne, teraz nie jest już bezpieczne ze względu na łatwy dostęp do wyrafinowanych metod brute force, łatwego dostępu do mocy obliczeniowej na dużą skalę, metod inżynierii społecznej, kradzież tożsamości i tym podobnych.

Sposobem na przezwyciężenie tego ograniczenia jest wprowadzenie dwu lub więcej składnikowych typów uwierzytelniania użytkownika. Mogą to być:

coś, co użytkownik zna (adres e-mail, imię pierwszego zwierzaka itp.)

coś, co użytkownik posiada (generator tokenów, smartfon, karta kredytowa itp.)

informacje biometryczne, takie jak odcisk palca, tęczówka lub siatkówka oka, głos, twarz itp.

Logowanie do witryny NSIS wykorzystuje uwierzytelnianie dwuskładnikowe, co oznacza, że należy podać dwa niezależne typy danych:

„klasyczną” nazwę użytkownika i hasło, a także

TOTP - kod numeryczny dostarczany przez konkretną aplikację mobilną.

Ten artykuł dotyczy używania urządzeń mobilnych do uwierzytelniania w chmurze. Jeśli do tego celu chcesz używać komputera, zobacz artykuł Uwierzytelnianie dwuskładnikowe do witryny NSIS przy użyciu KeePassXC na komputerze stacjonarnym.

Możemy użyć terminu mobilna aplikacja uwierzytelniająca jako ogólnego terminu dla aplikacji mobilnej, która przeznaczona jest do uwierzytelniania.

FreeOTP vs. Google Authenticator vs. Microsoft Authenticator

Porównanie FreeOTP, Google Authenticator oraz Microsoft Authenticator

Cecha

FreeOTP

Google Authenticator

Microsoft Authenticator

Twórca

Red Hat

Microsoft

Koszt

Darmowy

Darmowy

Darmowy

Open Source

Tak

Nie

Nie

Metoda 2FA

TOTP, HOTP

TOTP

TOTP, powiadomienia push, bez hasła

Kopia zapasowa w chmurze

Nie

Nie

Tak (szyfrowana kopia zapasowa w chmurze)

Powiadomienia push

Nie

Nie

Tak (dla kont Microsoft i innych obsługiwanych aplikacji)

Przeniesienie konta

Ręcznie (tylko eksport kodu QR)

Eksport kodów QR dla ułatwienia transferów

Bezproblemowy transfer poprzez kopię zapasową w chmurze

Personalizacja

Ograniczona

Ograniczona

Niestandardowe ikony, rozbudowane nazewnictwo kont

Integracja

Szerokie wsparcie dla TOTP/HOTP

Szerokie wsparcie dla TOTP

Najlepszy w ekosystemie Microsoft; obsługuje TOTP

Bezpieczeństwo

Wysokie (offline, open-source)

Wysokie (offline)

Wysokie (obsługuje zabezpieczenia biometryczne)

Zabezpieczenia biometryczne

Nie

Nie

Tak

Synchronizacja wielu urządzeń

Nie

Nie

Tak (poprzez kopię zapasową w chmurze)

Obsługa

Prosta, minimalistyczna

Prosta, powszechnie używany

Przyjazna dla użytkownika, liczne funkcje

Z kontami Google zamiast aplikacji Google Authenticator można używać FreeOTP.

Jeśli korzystasz już z aplikacji Google Authenticator na innych kontach, możesz wybrać ją zamiast FreeOTP.

Problemy z mobilnymi aplikacjami uwierzytelniającymi

Co się stanie, gdy urządzenie mobilne przestanie działać i utracisz dostęp do ważnych witryn? Albo gdy chcesz przełączyć się na nowe urządzenie – czy trzeba ponownie zainstalować wszystko ręcznie? Oto największe problemy związane z każdą z tych aplikacji:

- FreeOTP

Brak możliwości tworzenia kopii zapasowych ani synchronizacji. Brak opcji odzyskiwania danych.

W przypadku utraty lub zmiany urządzenia odzyskiwanie kont za pomocą FreeOTP jest procesem ręcznym i uciążliwym. Musisz mieć kody zapasowe lub ponownie skonfigurować 2FA dla każdego konta indywidualnie, a jeśli masz wiele kont, będzie trzeba zrobić to ręcznie.

- Google Authenticator

Brak kopii zapasowej w chmurze. Ograniczone opcje odzyskiwania danych.

Jeśli twoje konta są chronione przez aplikację Google Authenticator, która przestanie działać, ryzykujesz utratę wszystkich danych, które znajdowały się na tych chronionych kontach. Najczęstszym scenariuszem jest zmiana numeru telefonu, a następnie brak możliwości weryfikacji kont za pomocą wiadomości tekstowych wysyłanych na poprzedni numer.

- Microsoft Authenticator

Najlepsze rozwiązanie dla ekosystemu Microsoft. Nadmierna zależność od usług Microsoft dla zapewnienia pełnej funkcjonalności.

Obsługuje TOTP dla kont innych niż konta Microsoft, jednak jego najlepsze funkcje, takie jak powiadomienia push i bezproblemowe uwierzytelnianie bez hasła, działają tylko dla kont Microsoft.

W tym samouczku będziesz korzystać z aplikacji FreeOTP.

Ostrzeżenie

Jeśli utracisz dostęp do kodów QR i nie możesz zalogować się do witryny Horizon dla NSIS, poproś o pomoc dział pomocy technicznej, wysyłając wiadomość e-mail na adres: nsis-support@cloudferro.com

Co będziemy omawiać

Jak zacząć korzystać z mobilnej aplikacji uwierzytelniającej

Jak zlokalizować, pobrać i zainstalować aplikację FreeOTP na urządzeniu mobilnym

Jak skonfigurować aplikację FreeOTP i połączyć ją z kontem NSIS

Jak uzyskać nowy kod za każdym razem, gdy chcesz wejść na stronę

Wymagania wstępne

Nr 1 Konto

Jest wymagane konto NSIS. Zobacz artykuł Rejestracja i zakładanie konta.

Zobacz artykuł Jak zarządzać uwierzytelnianiem TOTP w NSIS, aby przejść do opcji Set up Authenticator application.

Nr 2 Aplikacja uwierzytelniająca zainstalowana na telefonie

Na telefonie musi być zainstalowana aplikacja uwierzytelniająca.

Dostępność platform dla FreeOTP, Google Authenticator i Microsoft Authenticator

Twórca |

FreeOTP |

Google Authenticator |

Microsoft Authenticator |

|---|---|---|---|

Platformy |

Krok 1 Pobierz i zainstaluj aplikację FreeOTP

Postępuj zgodnie z zasadami systemu operacyjnego urządzenia mobilnego i zainstaluj FreeOTP w standardowy sposób.

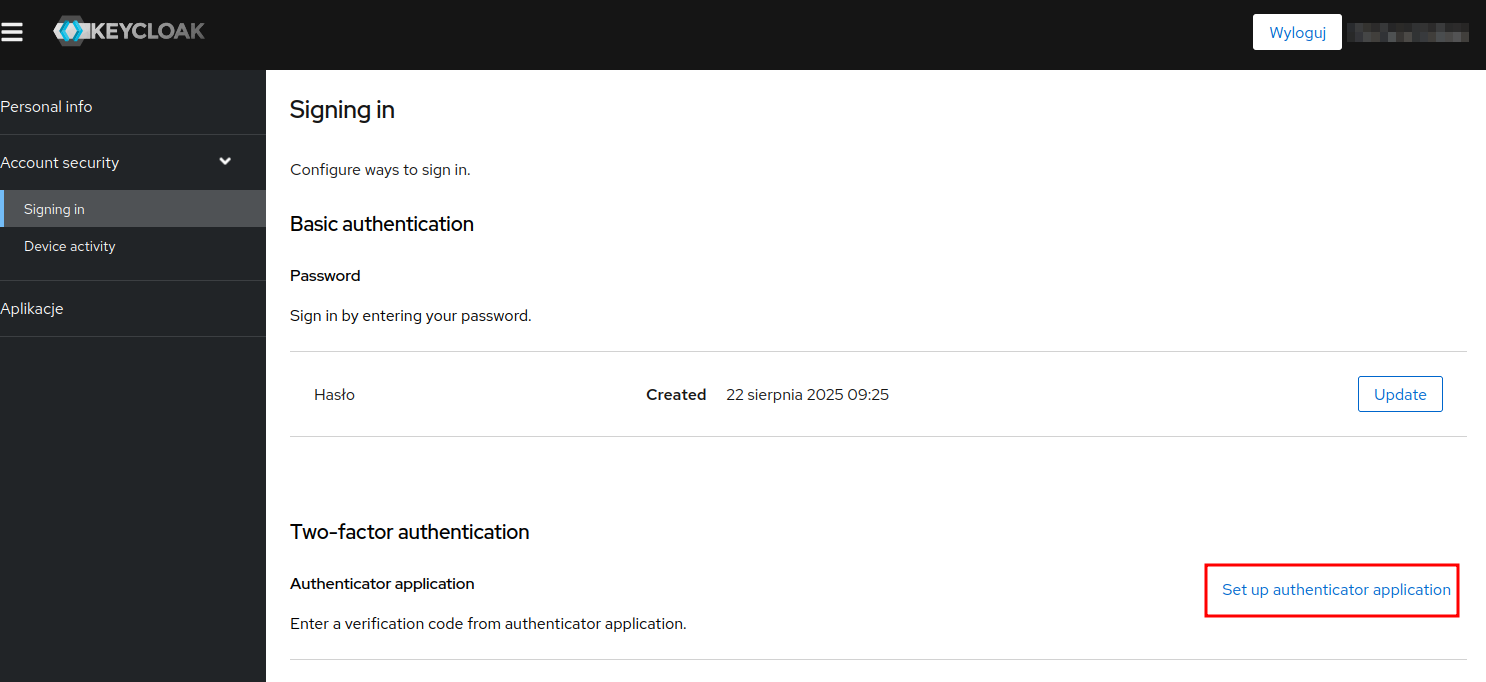

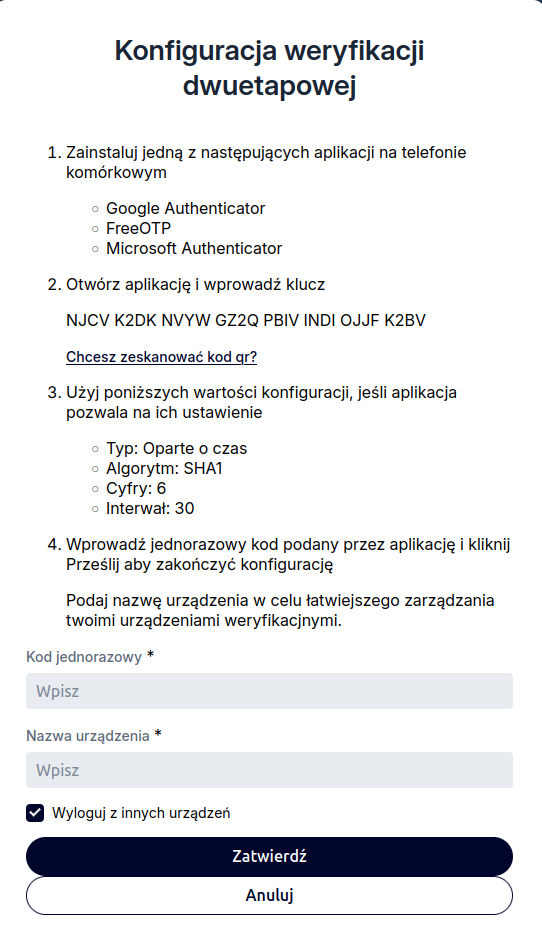

Skonfiguruj uwierzytelnianie dwuskładnikowe, przechodząc na stronę https://identity.cloudferro.com/auth/realms/NSIS-Cloud/account/#/security/signingin i klikając opcję Set up authenticator application:

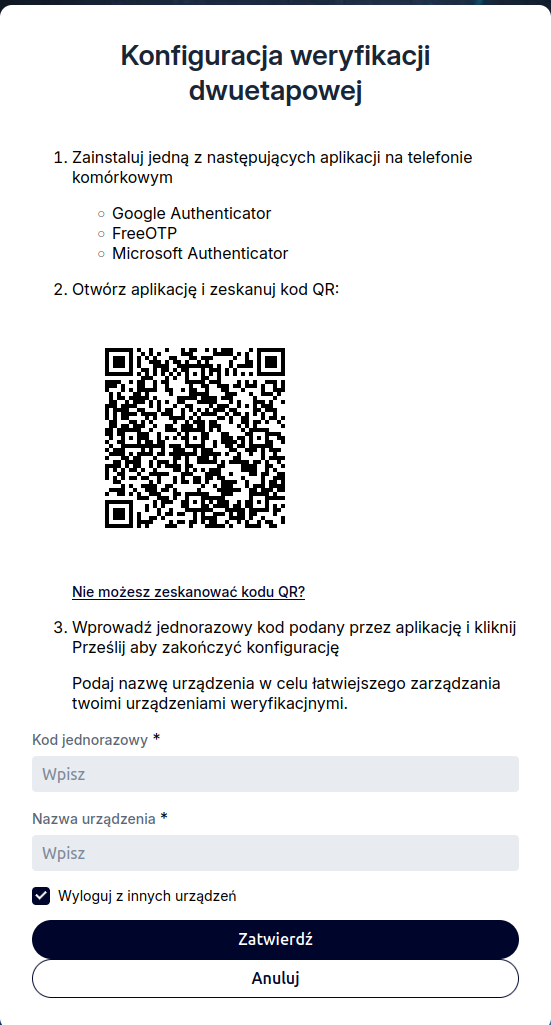

Zaloguj się na swoje konto w standardowy sposób i uzyskaj następujący formularz:

Zanim zrobisz cokolwiek innego, wprowadź nazwę urządzenia w polu Nazwa urządzenia. Najlepiej wprowadzić ją w pierwszej kolejności, ponieważ będziesz mieć 30 sekund lub mniej na wprowadzenie kodu TOTP w polu Kod jednorazowy i kliknięcie przycisku Prześlij.

Następny krok zależy od tego, co chcesz osiągnąć.

- Opcja 1 Zeskanuj kod QR

Zeskanuj kod QR i ustaw aplikację mobilną na ogólny kod TOTP w prosty sposób. Wadą jest to, że w ten sposób tracisz możliwość poznania tajnego kodu przechowywanego w kodzie QR i nie będziesz w stanie zautomatyzować procesu za pomocą kodu w Bash na Linuksie, w języku Python itp..

- Opcja 2 Poznaj tajny kod

Kliknij opcję Nie możesz zeskanować kodu QR?, aby uzyskać dostęp do tajnego kodu, jednak parametry do aplikacji FreeOTP trzeba będzie wprowadzić ręcznie. Zaletą jest to, że będzie można zautomatyzować wprowadzanie kodu 2FA, co jest bardzo przydatne, jeśli chcesz zautomatyzować procedury i dostęp do strony.

Opiszemy teraz proces dla opcji 1.

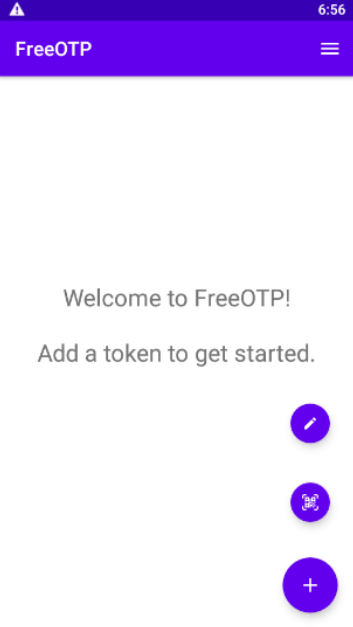

Krok 2 Zeskanuj QR i utwórz markę

W aplikacji FreeOTP dotknij przycisku z plusem w prawym dolnym rogu, pojawią się wtedy dwie dodatkowe ikony:

ikona z piórem umożliwiająca wprowadzenie danych za pomocą opcji 2

Ikona z kodem QR umożliwiająca skanowanie i automatyczne wprowadzanie danych.

Stuknij ikonę kodu QR i ustaw urządzenie przed kodem QR. Na liście kodów TOTP pojawi się natychmiast nowy wiersz o nazwie NSIS Cloud, będzie on zawierał również twój adres e-mail (który będzie tutaj podwojony jako nazwa użytkownika). Proces został zakończony.

Teraz dotknij tego wiersza, zostanie wyświetlony sześciocyfrowy kod, który należy wprowadzić w polu Kod jednorazowy, a następnie kliknąć Prześlij.

Informacja

Za każdym razem, gdy klikniesz opcję prześlij lub odświeżysz ekran, musisz ponownie zeskanować kod QR!

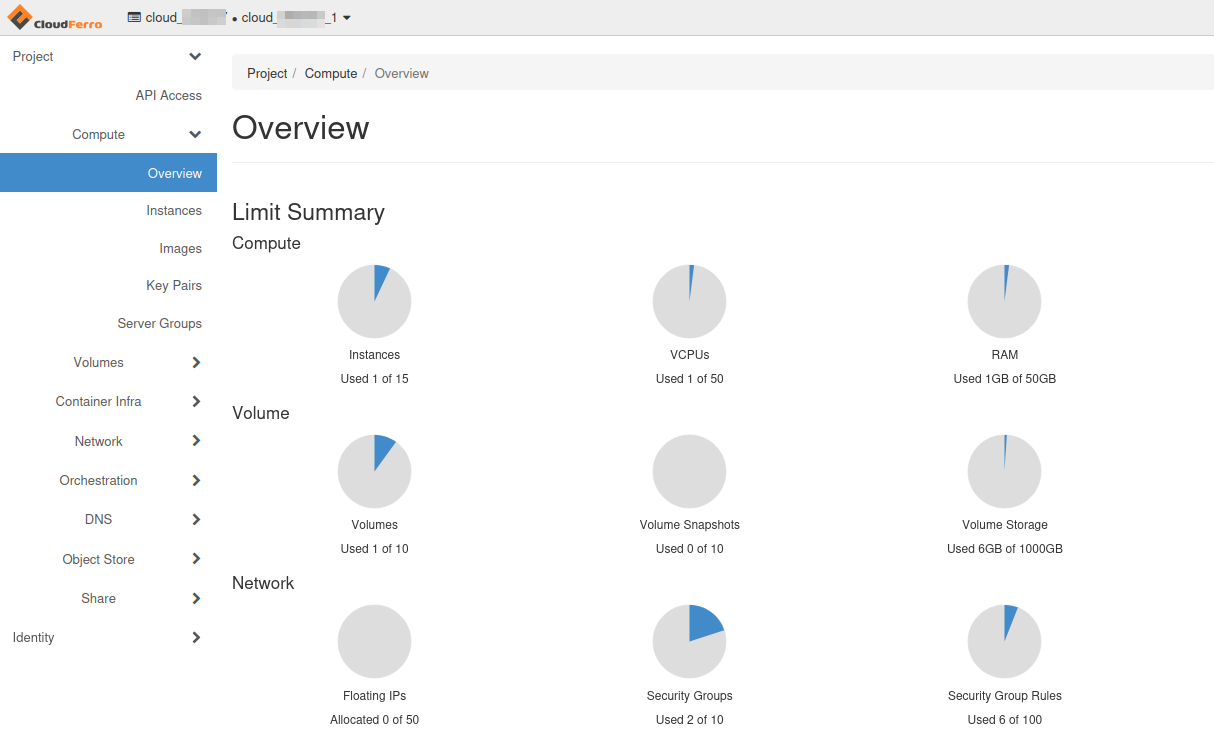

Teraz możesz zalogować się do witryny NSIS przy użyciu uwierzytelniania dwuskładnikowego.

Jak rozpocząć korzystanie z mobilnej aplikacji uwierzytelniającej na swoim koncie?

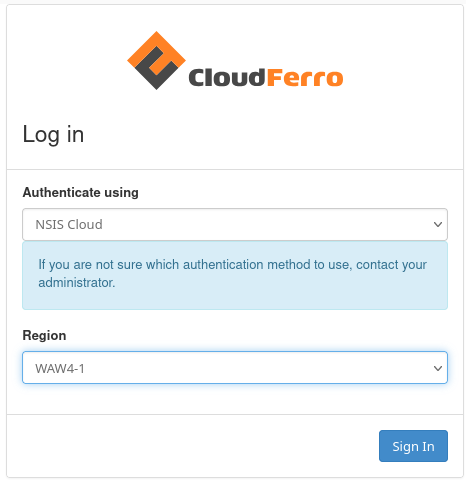

Aby przetestować procedurę uwierzytelniania dwuskładnikowego (2FA), wyloguj się z konta i zaloguj się na nie ponownie.

Użyj linka https://horizon.cloudferro.com aby zalogować się do swojego konta. Z menu wybierz NSIS Cloud oraz Region WAW4-1.

Wprowadź swoje dane uwierzytelniające:

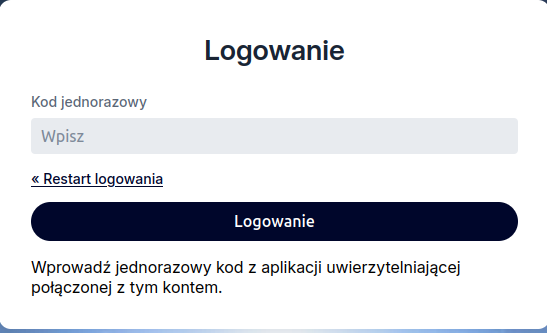

W następnym kroku poprosimy Cię o wprowadzenie sześciocyfrowego numeru TOTP, który otrzymasz, dotykając odpowiedniego wiersza w aplikacji FreeOTP:

Dotknij odpowiedniego wiersza w aplikacji FreeOTP, a zostanie wyświetlony sześciocyfrowy kod.

Wpisz go ponownie do formularza na ekranie i kliknij opcję Logowanie.

Opcja 2 Wprowadzenie tajnego kodu w aplikacji FreeOTP

Kliknij opcję Nie możesz zeskanować kodu QR? w formularzu konfiguracji mobilnej aplikacji uwierzytelniającej, a zostanie wyświetlony tajny kod dostępu 2FA:

Podobnie jak w przypadku kodu QR, za każdym razem, gdy strona zostanie odświeżona, pojawi się nowy tajny kod, który wymusi ponowne wprowadzenie danych, więc uważaj!

Należy wprowadzić wszystkie wyświetlane dane:

- Klucz

Ten kod, znany również jako token, ma na ilustracji wartość NJCV K2DK NVYW GZ2Q PBIV INDI OJJF K2BV.

- Typ

Time-based

- Algorytm

SHA1

- Cyfry

6

- Interwał

30

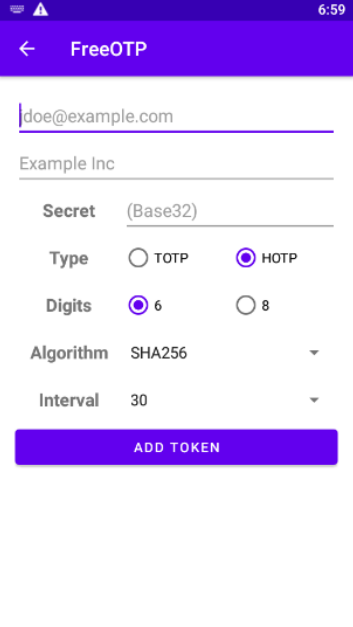

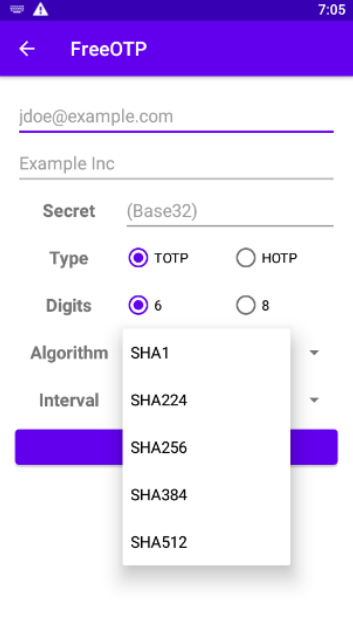

Aby wprowadzić te dane do aplikacji FreeOTP, dotknij ikony z plusem, a następnie ikony z piórem. Na następnym ekranie wprowadź dane:

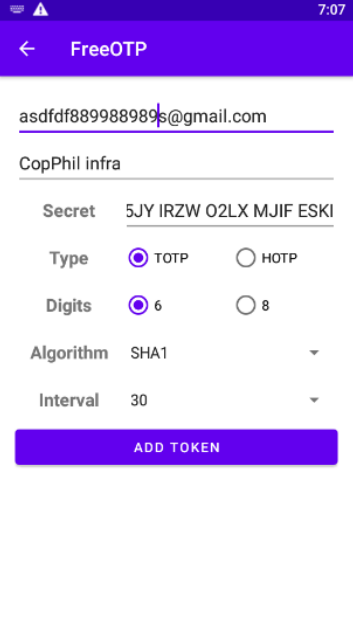

Zamiast jdoe@example.com, wprowadź swój adres email. Zamiast Example Inc, wprowadź nazwę strony, do której chcesz się dostać. Dla NSIS, wprowadź NSIS Cloud lub inną wartość, która będzie Ci przypominać o portalu, na którym pracujesz.

Najtrudniejsze jest wypełnienie pola Secret, do którego należy wprowadzić klucz (token w terminologii FreeOTP) ze strony. Można to zrobić ręcznie, uważnie wpisując 32 duże litery. Można też skopiować tajny klucz z ekranu, umieścić go w jakimś komunikatorze, który masz zarówno na komputerze, jak i na telefonie, i wysłać go do siebie. Możesz też po prostu wysłać go w wiadomości e-mail. Wybór należy do Ciebie.

W innych polach wybierz TOTP zamiast HOTP, w polu Digits cyfr wybierz 6, co jest wartością domyślną, a w polu Algorithm wybierz SHA1:

Po wprowadzeniu wszystkich danych jest to ostatni ekran przed kliknięciem przycisku ADD TOKEN.

Wynik to jeden wiersz w aplikacji FreeOTP. Po kliknięciu tego wiersza otrzymasz sześciocyfrowy kod, który należy wprowadzić jako TOTP:

Jeśli czas upłynął, po prostu dotknij polę ponownie, a zostanie wyświetlony kolejny sześciocyfrowy kod.